De online wapenwedloop is begonnen, dus waar blijft het vredesplan?

Er vindt een heuse wapenwedloop op internet plaats. Steeds meer landen bouwen daarom een cyberleger op, ook Nederland. In deze aflevering van de serie Red ‘t Web: wordt het tijd voor een actieve vredespolitiek in het digitale domein?

Twee maanden geleden werden in een uitzending van Tegenlicht de zegeningen van E-stonia bezongen. E-stonia is een koosnaam voor Estland, een land dat vooroploopt in digitale dienstverlening aan zijn burgers. Ook niet-Estlanders kunnen er een e-residency (digitaal burgerschap) aanvragen, waardoor allerlei bureaucratie wordt weggenomen. De ministerraad vergadert het liefst via iPads. E-stonia, een land als startup had Tegenlicht de uitzending genoemd.

Een paar dagen na de uitzending was er een bijeenkomst om na te praten over de Silicon Valley-mentaliteit van het land. Internetsocioloog Albert Benschop (Universiteit van Amsterdam) besteeg het podium, maar ging niet mee in het feestgedruis.

Zijn prikkelende stelling: als E-stonia ergens symbool voor staat, dan is het wel ons onvermogen vredespolitiek te bedrijven in de cyberspace.

Hij heeft een punt.

Want acht jaar geleden lag Estland nog onder digitaal vuur omdat het een Russisch oorlogsmonument wilde verplaatsen. Websites en netwerken van banken, het parlement, overheidsdiensten en nieuwsorganisaties werden platgelegd in een serie DDoS-aanvallen, vermoedelijk georkestreerd in Rusland.

Estland was slechts het begin van de cyberwapenwedloop. Terwijl politici en militairen plannen maakten voor de opbouw van defensieve en offensieve cybercapaciteiten, werd in Amerikaanse en Israëlische laboratoria een digitaal wapen ontwikkeld dat daadwerkelijk fysieke schade zou veroorzaken.

Een internationale wapenwedloop

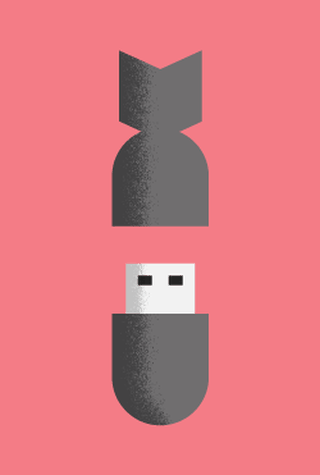

In juni 2010 stuitte Sergey Ulasen, een Wit-Russische computervirusonderzoeker, op een bijzonder stukje malware. Een Iraanse klant had hem de code toegestuurd omdat zijn computer de hele tijd crashte. Ulasen lichtte Microsoft en de internationale gemeenschap van virusonderzoekers in. De code kreeg een naam: Stuxnet.

In de zomer en herfst van 2010 werd Stuxnet verder geanalyseerd, onder meer door onderzoekers van antivirusbedrijf Symantec. Stukje bij beetje ontdekten ze hoe de computerworm werkte en wat het doel was. Eenmaal losgelaten, zocht Stuxnet naar een PLC van Siemens die in Iran werd gebruikt om centrifuges voor uraniumverrijking aan te sturen. Als de worm zich daar ingroef, werden de centrifuges gesaboteerd.

De openbaring van Stuxnet sloeg - sorry - in als een bom. Geavanceerde cyberwapens konden daadwerkelijk schade aanrichten, in een nucleaire omgeving. Gevolg? Een versnelling van de wapenwedloop:

- In 2010 werd in de VS het US Cyber Command opgericht, met een budget van drie miljard dollar per jaar. Het commando moet met ongeveer 12.000 manschappen de Amerikaanse overheersing van het digitale domein veiligstellen.

- China heeft sinds 2010 ook een officieel cybercommando (naar eigen zeggen louter gericht op defensie). De schattingen over de omvang van het Chinese cyberleger lopen enorm uiteen, van 50.000 tot 100.000 manschappen.

- Iran, het slachtoffer van Stuxnet, zou sinds 2010 zo’n 1 miljard dollar hebben geïnvesteerd in de opbouw van een cyberleger en enkele aanvallen hebben uitgevoerd.

- Israël heeft sinds 2011 een cybercommando. In 2012 werd besloten om de mankracht nog eens te verdubbelen. Het aantal manschappen is onbekend, maar Unit 8200, de Israëlische dienst die verantwoordelijk is voor cyberwapens, staat bekend als zeer geavanceerd.

- De omvang van de Russische cybermacht is niet bekend, maar het land laat zich in het digitale domein niet onbetuigd gezien de DDoS-aanvallen op enkele buurlanden.

- In NAVO-verband wordt samengewerkt aan gemeenschappelijke kennisontwikkeling en opbouw van reactiecapaciteiten op cyberaanvallen.

- Frankrijk, Engeland en Duitsland zijn sinds kort cyberlegers aan het optuigen.

- En in Nederland staat de oprichting van een cyberleger sinds 2011 hoog op de politieke agenda. Vorig jaar werd het Defensie Cyber Commando opgericht dat eind dit jaar operationeel moet zijn.

Wat zijn de gevolgen van deze wapenwedloop? Internet heeft weliswaar een oorsprong in militair onderzoek, maar is tegenwoordig in de kern een civiel netwerk. En grote delen van internet zijn versmolten met onze vitale infrastructuur, zoals elektriciteitscentrales, dammen, waterzuiveringen, fabriekcomplexen en netwerken van banken en beurzen. In zo’n omgeving knokken, kan tot veel schade leiden aan cruciale diensten in onze samenleving.

Veel internationale organisaties - van de Verenigde Naties tot het Internationale Rode Kruis, van de NAVO tot de EU en van de OESO tot de OVSE - onderzoeken daarom of dit nieuwe slagveld internationale afspraken vergt. De (mogelijke) praktijken van digitale oorlogvoering worden vergeleken met bestaande internationale verdragen, zoals het Handvest van de Verenigde Naties en andere humanitaire verdragen. Een moeilijke klus. Het digitale domein is namelijk een heel ander strijdperk dan het klassieke, niet-digitale.

Waarin verschillen cyberwars van traditionele oorlogen?

1. Van wie komt welke aanval?

Het eerste verschil tussen online en offline oorlog is dat een online daad van agressie nog niet zo makkelijk valt toe te kennen aan een van de twee strijdende partijen. Meestal weet je wel wie een raket op je steden afvuurt. Maar op internet is het vaak veel moeilijker te achterhalen waar een aanval vandaan komt.

Een voorbeeld. Op 15 augustus 2012 werden minstens 30.000 computers van het Saoedische oliebedrijf Aramco, ’s werelds grootste oliebedrijf, gesaboteerd. Een onbekende groep, The Cutting Sword of Justice, eiste de verantwoordelijkheid op. De directeur van de CIA wees echter meteen naar Iran, die wraak zou hebben willen nemen voor Stuxnet. Virusonderzoekers meenden echter dat het virus het werk zou zijn van één of meerdere amateurhackers.

Wie Shamoon, het virus, heeft gemaakt en verspreid, maakt nogal uit. Als het een eenzame hacker is, dan is de aanval een zaak voor de politie. Heeft de hacker een terroristisch motief, dan zullen vooral de inlichtingendiensten aan het werk moeten. Zit er een politieke groepering achter, dan rijst de vraag vanuit welk land die opereert en of dat land daar weet van heeft. Dat land kan dan verantwoordelijk worden gehouden. In dat geval is het oorlogsrecht mogelijk van toepassing.

2. Een online wapen is zo gekopieerd

Het tweede verschil is dat cyberwapens gemakkelijk na te maken zijn. De Amerikaanse journaliste Kim Zetter, die onlangs een uitstekend boek schreef over Stuxnet, noemt de inzet van dit soort cyberwapens ‘opmerkelijk roekeloos.’ De blauwdruk van de wapens zit namelijk in de softwarecode en die staat na gebruik mogelijk bij de vijand op de computer en is dus kopieerbaar. Je vuurt kortom niet alleen een wapen af, je stuurt ook de handleiding mee. Een goede programmeur kan met een onderschepte versie aan de slag. Er zijn al onderdelen van Stuxnet opgedoken in andere malware die door criminelen worden gebruikt.

3. Cyberwapens zijn relatief goedkoop

Oorlogstuig is doorgaans in handen van overheden, die in de meeste landen in principe het monopolie op geweld en grootschalig wapenbezit hebben. Hoe machtiger een land, hoe groter het wapenarsenaal. Destructieve cyberwapens kunnen echter niet alleen door grote mogendheden ontwikkeld en gebruikt worden, maar ook door kleine groepen of landen. Tegen de kosten van één JSF-vliegtuig kun je met gemak een indrukwekkend cyberwapen ontwikkelen. Noord-Korea heeft met Bureau 121 een cyberleger van zo’n zesduizend programmeurs. Zuid-Koreaanse banken en zelfs kerncentrales moeten continu op hun hoede zijn. Maar Noord-Korea zelf is veel moeilijker te hacken omdat het land grotendeels is afgesloten van het internet. Militairen spreken in dit soort gevallen van ‘asymmetrische oorlogvoering.’ En juist ontwikkelde landen, die afhankelijk zijn van complexe computernetwerken, zijn dan kwetsbaar.

4: De frontlinie bestaat uit burgers en bedrijven

Het vierde verschil tussen traditionele en hypermoderne oorlogsvoering is dat een cyberoorlog per definitie een ‘volksoorlog’ is. Dat is althans de benaming die Albert Benschop gebruikt. ‘Het zijn niet onze soldaten die straks bij de Grebbeberg staan,’ zegt hij een paar weken na de Tegenlicht-bijeenkomst in een café. ‘Aan het front staan de bedrijven, banken, burgers en verschillende overheidsdiensten. Zíj liggen als eerste onder vuur.’

Daar komt volgens hem bij dat de nevenschade moeilijk in te schatten is. Het was bijvoorbeeld niet de bedoeling dat Stuxnet zich zou verspreiden, maar dat is toch gebeurd: de worm werd in meerdere landen op tienduizenden computers aangetroffen. ‘Deze wapens zijn moeilijk te temmen en het is maar de vraag of ze altijd onderscheid kunnen maken tussen militaire en civiele doelen,’ aldus Benschop.

Door deze verschillen is het voor internationale organisaties moeilijk om tot bindende afspraken te komen. Hoe denken militairen hier zelf over? Dreigt het echt uit de klauwen?

Het digitale domein is het Wilde Westen niet

Paul Ducheine en Hans Folmer benadrukken dat het internet echt geen Wilde Westen is voor de krijgsmacht. Ducheine is hoogleraar cyberoperaties aan de Nederlandse Defensie Academie en Folmer leidt als kolonel het Nederlandse Defensie Cyber Commando.

In de verlaten kantine van een Haags defensiegebouw stellen ze dat het optreden van de krijgsmacht altijd onderworpen is aan de Nederlandse grondwet en het oorlogsrecht, dus óók het optreden in het digitale domein. Folmer: ‘Het gebruik van internet om een militair doel te bereiken is niet anders dan gebruikmaken van een weg om een militair doel te bereiken. Ik als commandant moet zeker stellen dat ik die civiele infrastructuur niet raak, kwets of verstoor.’ De kolonel spreekt dan ook liever niet over de militarisering van internet, maar eerder over de ‘cyberization’ van de krijgsmacht.

Volgens Folmer worden de krijgsmacht meer mogelijkheden toegedicht dan ze in werkelijkheid heeft. Het preventief binnendringen van potentieel vijandelijke systemen om daar logische bommen te plaatsen? ‘Zonder een regeringsbesluit hebben wij als krijgsmacht niets in het buitenland te zoeken. Ook digitaal niet.’ Het geheimhouden van zero-days om die later voor eigen gewin te exploiteren? ‘Nee,’ zegt Folmer. ‘De veiligheid van Nederland gaat voor.’

De noodzaak van een brede maatschappelijke discussie over de grenzen van militaire inzet in het digitale domein zien Ducheine en Folmer niet echt. Ducheine: ‘De afspraken liggen al grotendeels vast in het oorlogsrecht. Op basis daarvan kan de regering nog enkele aanvullende beperkingen benoemen, vastgelegd in bijvoorbeeld de rules of engagement. En er is altijd politieke verantwoording.’

De vraag is: hoe interpreteer je het oorlogsrecht voor het digitale domein? ‘De NAVO en het Internationale Rode Kruis lopen opnieuw door die regels heen. Mocht blijken dat het oorlogsrecht in sommige gevallen ontoereikend is, dan kun je kijken of er aanvullende verdragen nodig zijn.’

In de praktijk komt er weleens zo’n aanvullend verdrag, bijvoorbeeld in het tegengaan van het gebruik van clusterbommen of antipersoneelslandmijnen. ‘Als je het hebt over vredespolitiek, dan zou dat hier van toepassing kunnen zijn,’ zegt Ducheine. ‘Let wel, er zijn veel benen de lucht ingegaan en burgerslachtoffers gevallen voordat er maatregelen zijn genomen tegen landmijnen en clusterbommen. En ik verwacht niet dat cyberwapens dit soort effecten zullen hebben. Als dat wel het geval is, dan hebben we het verkeerde wapen in handen en moet je dat middel aanpassen. Dat is overigens ook een oorlogsrechtelijke verplichting.’

Aan het einde van het gesprek buigt Ducheine zich vaderlijk voorover. ‘Hebben we je zorgen weg kunnen nemen?’

Nou, niet helemaal.

Nederland mag dan ruim binnen de grenzen van het oorlogsrecht blijven, datzelfde recht wordt wereldwijd nog dagelijks op grote schaal geschonden. Niet alleen door kleine, nare regimes, ook door de grote mogendheden. Staten kunnen streven naar het ontwikkelen van cyberprecisiewapens, maar wat als conflicten escaleren en de toolbox met geavanceerde en zorgvuldig geconstrueerde wapens opraakt? Zal dan vaker met digitaal hagel geschoten worden? En kunnen we de effecten van de inzet van wapens echt goed voorspellen in zo’n complex netwerk als het internet?

Het internet als wapenvrije provincie

Hoe meer cyberwapens er zijn, hoe groter de kans is dat ze worden gebruikt en burgerslachtoffers zullen maken. De vraag is of juridische uitpluizerij of een cyberaanval onder het oorlogsrecht valt wel genoeg is. Moeten we dan maar gewoon achterover leunen?

Het lastige is natuurlijk dat snelle oplossingen niet voorhanden zijn. En de richtingen waarin nu wordt gedacht, klinken nogal utopisch. Je kunt bijvoorbeeld denken aan ontwapening, afspraken over non-proliferatie, controle op elkaars arsenalen, bilaterale of multilaterale niet-aanvalsverdragen. Maar in dit stadium zijn dit soort initiatieven simpelweg niet aan de orde.

Zonder een flinke dosis idealisme hadden we nu niet het internet gehad waarvoor we bereid zijn om met elkaar op de vuist te gaan

Een andere oplossing die voorzichtig opgeld doet bij de Verenigde Naties en in academische kringen, is mogelijk iets haalbaarder: we zouden kunnen afspreken om delen van het internet wapenvrij te houden.

Benschop wijst erop dat dit vaker is gebeurd, zoals met het Antarctisch Verdrag, het Ruimteverdrag en de Maanovereenkomst. In die verdragen is, kort door de bocht, vastgelegd dat deze ruimten door hun bijzondere aard wapenvrij moeten blijven. Geen enkele staat mag er een territoriale claim op doen of andere staten gewapend verdrijven (of daarmee dreigen).

Benschop heeft zelfs een concreet voorstel voor een verdrag geschreven. ‘Cyberspace is een provincie voor de hele mensheid,’ staat erin. ‘Het is een gemeenschappelijk erfgoed van de mensheid dat voor alle staten gelijkelijk en vrij toegankelijk is. [...] De Staten die partij zijn bij dit Verdrag erkennen dat het in het belang van de gehele mensheid is dat cyberspace uitsluitend voor vreedzame doeleinden wordt gebruikt en niet het toneel wordt van militaire strijd noch het voorwerp van internationale geschillen.’

Klinkt dit idealistisch? Misschien. Maar zonder een flinke dosis idealisme hadden we nu niet het internet gehad waarvoor we bereid zijn om met elkaar op de vuist te gaan.